|

esta comunicación reproduce material enviado por la empresa

|

|

Top malware mayo 2021

El troyano bancario Trickbot encabeza el ranking

del malware más buscado del mes de mayo

Check Point Research informa que el troyano Dridex, que se usa a menudo en las etapas iniciales de los ataques de ransomware,

ahora ha caído del índice después de ser uno de los malwares más prevalentes en los últimos meses.

|

|

Buenos Aires, 14 de junio, 2021

Check Point Research (CPR), la división de inteligencia de amenazas de Check Point© Software Technologies Ltd. (NASDAQ: CHKP) , un proveedor líder de soluciones de seguridad cibernética a nivel mundial, ha publicado su último índice de amenazas globales para mayo de 2021. CPR informa que Trickbot, que entró por primera vez en la lista en abril de 2019, ahora ha ocupado el primer lugar, mientras que el troyano Dridex establecido ha caído por completo después de ser uno de los malwares más populares en los últimos meses en medio de un aumento global de ransomware. Si bien aún no se sabe por qué Dridex ha caído de la lista, informes recientes indican que la pandilla Evil Corp, que es bien conocida por distribuir Dridex, ha cambiado de nombre y cambiado su enfoque para evadir las sanciones del Departamento del Tesoro de EE. UU.

El primer lugar en el índice es Trickbot, que es un botnet y un troyano bancario que puede robar detalles financieros, credenciales de cuenta e información de identificación personal, así como propagarse dentro de una red y eliminar ransomware, particularmente Ryuk. Se actualiza constantemente con nuevas capacidades, características y vectores de distribución, lo que le permite ser un malware flexible y personalizable que se puede distribuir como parte de campañas multipropósito. Trickbot ganó popularidad después de la eliminación de la botnet Emotet en enero, y fue noticia esta semana cuando el Departamento de Justicia de EE. UU. Acusó a una mujer letona por su papel en la creación y despliegue del malware Trickbot.

Desde principios de 2021, CPR ha experimentado un aumento significativo en el volumen de ciberataques a empresas. En comparación con mayo de 2020, la CPR ha experimentado un aumento del 70% en el número de ciberataques en las Américas, mientras que EMEA presenta un aumento del 97% en comparación con mayo de 2020, y APAC ve un asombroso aumento interanual del 168%.

"Se ha hablado mucho sobre el reciente aumento de los ataques de ransomware, pero en realidad estamos viendo un gran aumento en el número de ciberataques en general. Es una tendencia significativa y preocupante", dijo Maya Horowitz, directora de Inteligencia e Investigación de Amenazas, Productos de Check Point.

"Es reconfortante ver que se han presentado cargos en la lucha contra Trickbot, el malware más común de este mes, pero claramente todavía queda un largo camino por recorrer. Las organizaciones deben ser conscientes de los riesgos y asegurarse de que existan soluciones adecuadas, pero también recordar que los ataques no solo pueden detectarse, también pueden prevenirse, incluidos los ataques de día cero y el malware desconocido. Con las tecnologías adecuadas implementadas, la mayoría de los ataques, incluso los más avanzados, se pueden prevenir sin interrumpir el flujo comercial normal".

CPR también reveló que la "divulgación de información del repositorio Git expuesto al servidor web" sigue siendo la vulnerabilidad explotada más común, que afecta al 48% de las organizaciones a nivel mundial, seguida de la "ejecución remota de código de encabezados HTTP (CVE-2020-13756)", que afecta al 47,5% de las organizaciones. Mundial. "MVPower DVR Remote Code Execution" ocupa el tercer lugar en la lista de vulnerabilidades más explotadas, con un impacto global del 46%.

|

|

|

|

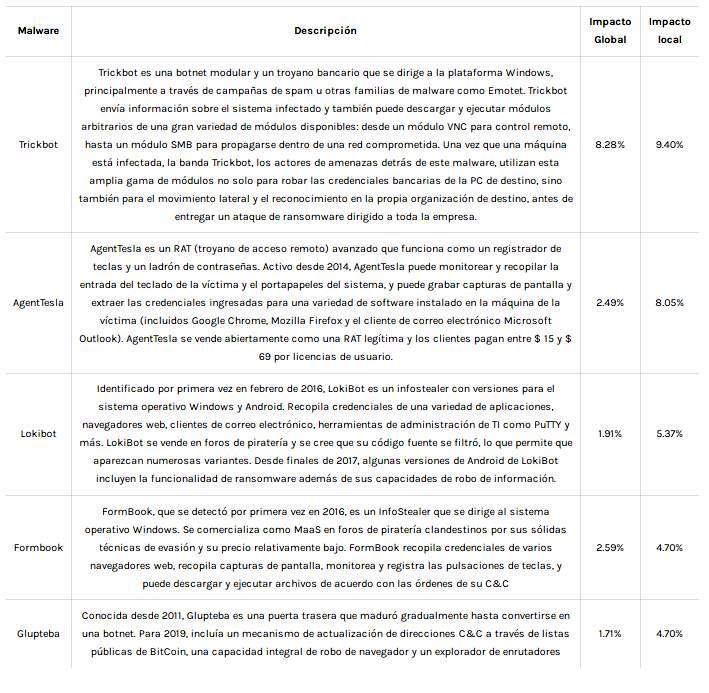

Principales familias de malware

Este mes, Trickbot se convierte en el malware más popular con un impacto global del 8% de las organizaciones, seguido por XMRig y Formbook que impactan al 3% de las organizaciones en todo el mundo cada uno.

1 Trickbot: Trickbot es una botnet modular y un troyano bancario que se actualiza constantemente con nuevas capacidades, características y vectores de distribución. Esto permite que Trickbot sea un malware flexible y personalizable que se puede distribuir como parte de campañas multipropósito.

2 XMRig: XMRig es un software de minería de CPU de código abierto que se utiliza para el proceso de minería de la criptomoneda Monero y que se vio por primera vez en estado salvaje en mayo de 2017.

3 Formbook: Formbook es un Infostealer que recopila credenciales de varios navegadores web, recopila capturas de pantalla, monitorea y registra las pulsaciones de teclas, y puede descargar y ejecutar archivos de acuerdo con sus órdenes de C&C.

Principales vulnerabilidades explotadas

Este mes, la "Divulgación de información del repositorio Git expuesto al servidor web" es la vulnerabilidad explotada más común, que afecta al 48% de las organizaciones a nivel mundial, seguida de la "Ejecución remota de código de encabezados HTTP (CVE-2020-13756)" que afecta al 47,5% de las organizaciones en todo el mundo. "MVPower DVR Remote Code Execution" ocupa el tercer lugar en la lista de vulnerabilidades más explotadas, con un impacto global del 46%.

1 Web Server Exposed Git Repository Information Disclosure: se ha informado de una vulnerabilidad de divulgación de información en Git Repository. La explotación exitosa de esta vulnerabilidad podría permitir la divulgación involuntaria de información de la cuenta.

2 Ejecución remota de código de encabezados HTTP (CVE-2020-10826, CVE-2020-10827, CVE-2020-10828, CVE-2020-13756): los encabezados HTTP permiten que el cliente y el servidor pasen información adicional con una solicitud HTTP. Un atacante remoto puede usar un encabezado HTTP vulnerable para ejecutar código arbitrario en la máquina víctima.

3 MVPower DVR Remote Code Execution: existe una vulnerabilidad de ejecución remota de código en los dispositivos MVPower DVR. Un atacante remoto puede aprovechar esta debilidad para ejecutar código arbitrario en el enrutador afectado a través de una solicitud diseñada.

Este mes xHelper ocupa el primer lugar en el malware móvil más prevalente, seguido por Triada e Hiddad.

xHelper: una aplicación maliciosa vista en estado salvaje desde marzo de 2019, utilizada para descargar otras aplicaciones maliciosas y mostrar publicidad. La aplicación es capaz de ocultarse del usuario y puede reinstalarse en caso de que se desinstale.

Triada: puerta trasera modular para Android que otorga privilegios de superusuario al malware descargado.

Hiddad: Hiddad es un malware de Android que vuelve a empaquetar aplicaciones legítimas y luego las libera en una tienda de terceros. Su función principal es mostrar anuncios, pero también puede obtener acceso a detalles clave de seguridad integrados en el sistema operativo.

El índice de impacto global de amenazas de Check Point y su mapa de ThreatCloud funcionan con la inteligencia de ThreatCloud de Check Point, la red colaborativa más grande para combatir el ciberdelito que ofrece datos de amenazas y tendencias de ataques desde una red global de sensores de amenazas. La base de datos ThreatCloud inspecciona más de 3000 millones de sitios web y 600 millones de archivos a diario e identifica más de 250 millones de actividades de malware todos los días.

|

|

Acerca de la investigación de Check Point

Check Point Research proporciona inteligencia sobre amenazas ciberamenazas a los clientes de Check Point Software y a la comunidad de inteligencia.

El equipo de investigación recoge y analiza los datos de ciberataques globales almacenados en ThreatCloud para mantener a los ciberdelincuentes a raya, al tiempo que se asegura de que todos los productos de Check Point están actualizados con las últimas protecciones.

El equipo de investigación está formado por más de 100 analistas e investigadores que cooperan con otros proveedores de seguridad, con las fuerzas del orden y con varios CERTs.

Acerca de Check Point Software Technologies Ltd.

Check Point Software Technologies Ltd. (www.checkpoint.com) es un proveedor líder de seguridad cibernética y soluciones para gobiernos y empresas corporativas a nivel mundial. El Portafolio de soluciones de Check Point Infinity protege a las empresas y organizaciones públicas de los ciberataques de quinta generación con una

tasa de captura de malware, ransomware y otras amenazas.

Infinity consta de tres pilares centrales que ofrecen seguridad sin concesiones y prevención de amenazas de generación V en entornos empresariales: Check Point Harmony, para usuarios remotos; Check Point CloudGuard, para proteger automáticamente las nubes; y Check Point Quantum, para proteger los perímetros de la red y los centros de datos, todo controlado por los más

gestión de seguridad unificada, intuitiva e integral.

Check Point protege a más de 100.000 organizaciones de todos los tamaños.©2021 Check Point Software Technologies Ltd. Todos los derechos reservados.

|

|

Editado por Rubén Borlenghi sobre material provisto por BRAND PARTNERS. Textos, imágenes y logotipos son propiedad de la empresa. Prohibida la reproducción.

Para más novedades, varias veces por día, pasar por Twitter: ruben_borlenghi

|

|